深刻影响全同态加密研究发展的论文

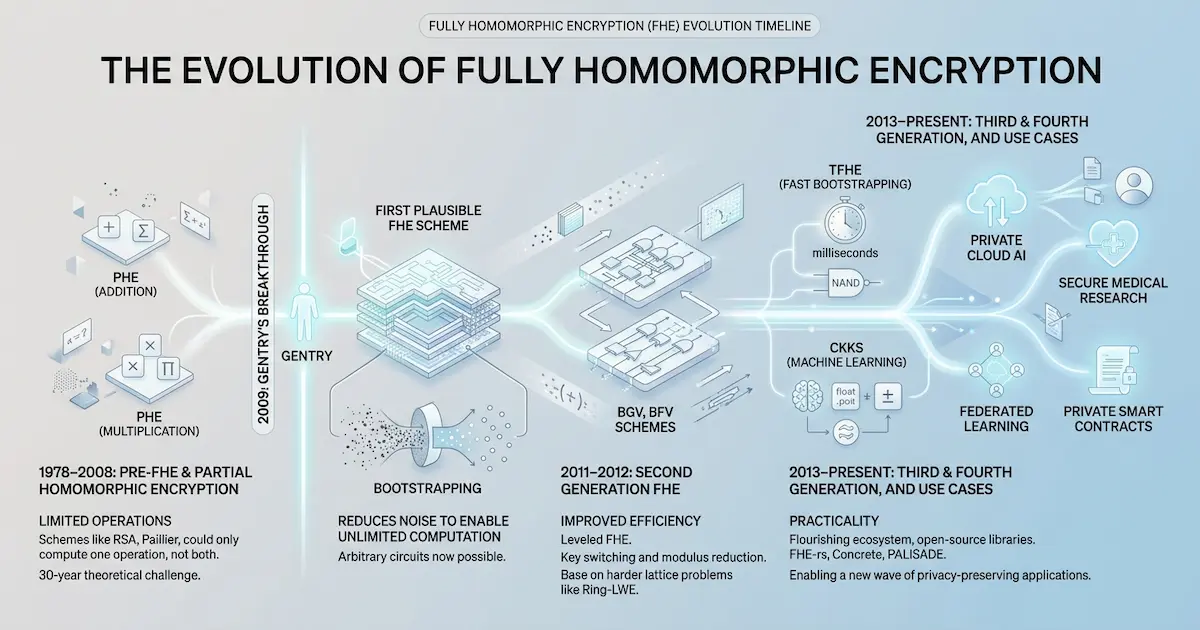

全同态加密(Fully Homomorphic Encryption,FHE)的演进是现代密码学最迷人的篇章之一。它从曾被许多人认为理论上不可能的“圣杯”,转变为正在重塑隐私保护计算、机器学习和去中心化基础设施的实用工程学科。

本列表精选的奠基性论文,不仅基于引用次数,更看重其对 FHE 工程可行性和架构范式转变的贡献——从首个存在性证明到现代硬件加速和可验证区块链集成时代。

引言

数十年来,在加密数据上进行计算的能力仅停留在理论层面。这个梦想很简单:允许第三方处理数据而无需查看数据本身。但在很长一段时间里,FHE 开销——通常比明文操作慢数百万倍——使其仅是学术研究对象,而非工程工具。

如今,这一局面已经逆转。得益于可编程自举等算法突破和专用硬件加速器的出现,FHE 正跨越从数学上可行到商业上可行的鸿沟。我们不再追问是否可行,而是关注如何构建集成它的系统。

以下章节追踪 FHE 研究的时代(Epochs),记录从首个存在性证明到当今机密区块链和加密 AI 训练时代的旅程。

Epoch 0:起源与存在性证明

从理论上的不可能性过渡到首个可工作的密码学构造。

1. 论数据银行与隐私同态(1978)

论文:On Data Banks and Privacy Homomorphisms (1978)

这篇论文首次提出了 FHE 的概念。在发明 RSA 后不久,Rivest、Adleman 和 Dertouzos 就提出是否可以创建“隐私同态”——一种允许在加密数据上进行复杂计算而无需解密的加密方案。它为随后 30 年的密码学研究设定了目标。

对于开发者而言,这是将密码学思维从简单地“隐藏”数据(静态/传输中的加密)转向“计算”隐藏数据(使用中的加密)的开创性问题。它确立了密码学的“圣杯”。

2. 使用理想格的全同态加密(2009)

论文:Fully Homomorphic Encryption Using Ideal Lattices (2009)

这是一个里程碑时刻。Craig Gentry 使用理想格给出了首个可工作的 FHE 方案。他的关键贡献是自举(Bootstrapping)——一种定期刷新密文以减少操作过程中噪声累积的方法。在此之前,方案仅限于有限深度(近同态加密,Somewhat Homomorphic Encryption);Gentry 证明了无限计算是可能的。

这是“Hello World”时刻。 虽然对实际应用来说不切实际,但 Gentry 证明了噪声——FHE 的主要对手——可以通过算法管理,将 FHE 从数学上的不可能性转化为工程优化挑战。

3. 整数上的全同态加密(2010)

论文:Fully Homomorphic Encryption over the Integers (2010)

继 Gentry 的突破之后,这项工作通过使用整数代替理想格简化了构造。它揭示了底层机制,使更广泛的密码学社区能够理解 FHE。

从工程角度来看,这降低了准入门槛。它证明了 FHE 不需要深奥的数学,只需要非常大的整数,使方案更容易在标准软件环境中审计、理解和实现。

Epoch 1:效率与 LWE 基础

从不切实际的理想格转向高效、抗量子的 LWE/RLWE 方案。

1. 无需自举的全同态加密(BGV)(2012)

论文:Fully Homomorphic Encryption without Bootstrapping (2012)

Gentry 的原始方案理论上很美,但实际上很慢。BGV 引入了模数切换来更有效地管理噪声增长。它证明了可以基于学习容错问题(Learning With Errors,LWE)构建高效的有限级 FHE(Leveled FHE)方案(评估固定深度的电路)。

这标志着有限级 FHE的诞生。 开发者现在可以用无限深度换取原始性能。对于具有固定深度逻辑的用例(如数据库查询或统计平均值),由于其在 SIMD(单指令多数据,Single Instruction, Multiple Data)批量处理方面的高效能力,BGV 仍然是首选。

2. 略微实用的全同态加密(BFV)(2012)

论文:Somewhat Practical Fully Homomorphic Encryption (2012)

在 BGV 的基础上,BFV 方案通过移除乘法期间复杂的模数切换步骤优化了算术运算。它为精确整数算术提供了一种更简洁、更稳健的方法。

对于从业者而言,BFV 通常是精确整数算术的首选。其更简单的噪声管理使其更容易实现和调优,确立了 BGV 和 BFV 作为需要精确金融或数据库操作的标准库。

Epoch 2:快速自举与布尔电路

解决自举瓶颈以实现任意深度逻辑门计算。

1. 从学习容错问题导出的同态加密(GSW)(2013)

GSW 将密文结构扁平化为矩阵,用更简单的矩阵运算代替复杂的密钥切换。这大大减少了噪声增长的不对称性,并为快速自举奠定了数学基础。

这是结构性的范式转变。 通过简化数据结构,GSW 使同态操作的控制流变得更加可控,直接推动了随后的快速自举革命。

2. FHEW:一秒内的自举(2015)

论文:FHEW: Bootstrapping Homomorphic Encryption in less than a second (2015)

FHEW 证明了可以评估标准布尔门(NAND)而不是大型整数电路,并在一秒内在每一个门之后进行自举。这使得任意深度的布尔电路变得实用。

这是速度突破。 它为布尔 FHE打开了大门——将密文视为逻辑门中的位。开发者不再需要预先计算电路深度;他们可以运行布尔逻辑的无限循环,尽管速度较慢。

3. TFHE:环面上的快速全同态加密(2016)

论文:Faster Fully Homomorphic Encryption: Bootstrapping in less than 0.1 Seconds (2016)

TFHE 通过在环面(模 1 的实数)上运算优化了 FHEW,将自举时间降至毫秒级。关键的是,它引入了可编程自举(Programmable Bootstrapping,PBS)——在噪声清理过程中免费评估表查找的能力。

TFHE 是现代 FHE 的引擎。 对于开发者来说,PBS 意味着非线性函数(如神经网络中的 ReLU 或 Sigmoid)不再是昂贵的近似瓶颈,而是噪声管理的免费副产品。这一独特特性使 TFHE 成为当今精确、按位和非线性应用的标准。

Epoch 3:近似算术时代(CKKS)

调整密码学原语以适应数据科学和机器学习的连续值。

1. 近似数算术的同态加密(CKKS)(2017)

论文:Homomorphic Encryption for Arithmetic of Approximate Numbers (2017)

随着 AI 的蓬勃发展,加密连续数据(如传感器读数或模型权重)的需求日益增长。CKKS 引入了近似算术,将密码学噪声视为标准浮点误差。这种一致性允许 FHE 支持数据科学固有的复数/实数算术。

CKKS 弥合了密码学与数据科学。 它使工程师能够直接将标准机器学习模型移植到加密领域,而无需与精确模算术的刚性约束作斗争,有效地将 FHE 带到了 NumPy/PyTorch 开发者群体中。

2. RNS-CKKS:标准硬件优化(2018)

论文:A Full RNS Variant of Approximate Homomorphic Encryption (2018)

原始 CKKS 需要多精度算术,这在标准 CPU 上很慢。这种变体使用留数系统(Residue Number System,RNS)将大数分解为机器字大小的整数,使得能够使用高效的数论变换(Number Theoretic Transform,或NTT)。

这是纯工程优化。 它允许 FHE 库利用原生 64 位 CPU 指令和向量化(AVX-512),为所有后续 CKKS 实现解锁了巨大的性能提升。

3. 近似同态加密的自举(2018)

论文:Bootstrapping for Approximate Homomorphic Encryption (2018)

这项工作为 CKKS 引入了实用的自举,将其从有限级方案(有限深度)转变为全同态方案。

这解锁了深度学习。 在此之前,CKKS 仅限于浅层网络。自举使得能够评估深度神经网络(Deep Neural Networks,或DNN),其中乘法深度远远超过单个参数集的容量。

Epoch 4:实用库与编译器

通过强大的工具连接密码学家与应用开发者。

1. Microsoft SEAL(2016)

论文:Simple Encrypted Arithmetic Library - SEAL v2.1 (2016)

Microsoft 的 SEAL 是首个实现 BFV 和 CKKS 的工业级库。它优先考虑代码质量、文档和可用性,而非纯粹的学术新颖性。

SEAL 优先考虑开发者体验。 它将 FHE 从模糊的研究代码(通常在出版后散佚)转变为稳定的依赖项(C++/.NET),企业可以在此基础上构建。

2. OpenFHE:统一标准(2022)

论文:OpenFHE: Open-Source Fully Homomorphic Encryption Library (2022)

OpenFHE 将主要方案(BGV、BFV、CKKS、FHEW、TFHE)统一到一个 C++ 框架中。它的核心功能是方案切换,允许应用程序在 CKKS(用于繁重的算术)和 FHEW/TFHE(用于精确比较)之间切换。

方案切换是架构的游戏规则改变者。 它解决了近似方案中的比较瓶颈,允许架构师设计混合电路,为计算的每个部分使用最佳工具。

3. Orion:编译器时代(2025)

论文:Orion: A Fully Homomorphic Encryption Framework for Deep Learning (2025)

Orion 代表了 FHE 编译器的前沿。它自动化了深度学习所需的极其复杂的参数选择和电路优化,开箱即用地支持 ResNet-50 和 YOLO 等模型。

Orion 抽象了密码学。 它允许 ML 工程师专注于模型架构,而编译器处理到多项式算术的转换。这是 FHE 的GCC 时刻——开发者停止编写汇编(手动电路布线),开始编写高级代码。

Epoch 5:隐私保护机器学习

从简单的 MNIST 推理进步到生产规模的加密深度学习。

1. CryptoNets(2016)

论文:CryptoNets: Applying Neural Networks to Encrypted Data (2016)

加密深度学习的“Hello World”。它演示了首个在加密数据上的实用神经网络推理(MNIST)。

它定义了机器学习即服务(ML as a Service)隐私模型。 它证明了云提供商可以在不看输入的情况下对客户端数据运行推理,为安全 AI 设定了架构模式。

2. 可编程自举(2021)

论文:Programmable Bootstrapping Enables Efficient Homomorphic Inference (2021)

这项工作形式化了使用 TFHE 的自举在噪声刷新期间评估任意非线性函数(查找表)的方法。

它将维护成本转化为计算能力。 对于开发者来说,这意味着电路中最昂贵的部分(自举)也可以执行计算中最困难的部分(激活函数),从而简化推理管道。

3. ReBoot:加密训练(2025)

论文:ReBoot: Encrypted Training of Deep Neural Networks with CKKS Bootstrapping (2025)

虽然推理很有用,但在加密数据上训练是数据隐私的圣杯。ReBoot 演示了使用 CKKS 自举对 DNN 的实用训练。

训练是最终挑战。 这项工作将加密训练从“不可能”转变为“昂贵但可行”,为真正的联邦学习铺平了道路,其中全局模型从加密更新中学习,而无需解密它们。

Epoch 6:硬件加速

通过专用硅芯片和 GPGPU 创新克服性能差距。

1. F1:首个 FHE ASIC(2021)

论文:F1: A Fast and Programmable Accelerator for Fully Homomorphic Encryption (2021)

F1 是首个为 FHE 设计的完全可编程 ASIC,性能比软件高 5000 倍。

它证明了硬件不匹配理论。 FHE 并不是本质上太慢;它只是在错误的硬件上运行。F1 标志着FHE 硬件军备竞赛的开始。

2. TensorFHE:GPU 加速(2023)

论文:TensorFHE: Achieving Practical Computation on Encrypted Data Using GPGPU (2023)

TensorFHE 演示了如何重新利用 NVIDIA Tensor Core 进行 FHE 运算。

对于普通开发者而言,这意味着可访问性。 您不需要定制 ASIC;只需要云 GPU。它弥合了专用硬件和通用云基础设施之间的差距。

3. FAST:亚 2 毫秒延迟(2025)

论文:FAST: An FHE Accelerator for Scalable-parallelism with Tunable-bit (2025)

FAST 实现了 1.38 毫秒的自举延迟,使 FHE 性能接近实时应用的明文水平。

开销正在消失。 对于系统设计师来说,亚 2 毫秒的延迟意味着 FHE 终于可以参与实时请求/响应循环,超越离线批处理。

Epoch 7:可验证 FHE 与区块链集成

为隐私保护协议建立去中心化信任和可组合性。

1. fhEVM:机密智能合约(2023)

项目:FHEVM: Confidential EVM Smart Contracts

演讲:fhEVM: Confidential EVM Smart Contracts using Fully Homomorphic Encryption

fhEVM 将 FHE 集成到以太坊虚拟机(Ethereum Virtual Machine,EVM)中,允许智能合约管理加密状态。

这是 Web3 的应用层突破。 它解决了透明度悖论——区块链需要公开数据进行验证。fhEVM 证明了您可以拥有公开验证和私有状态,从而在链上实现暗池和机密投票。

2. 迈向可验证 FHE(2024)

当您将 FHE 卸载到节点时,如何信任它?这篇论文演示了为 TFHE 自举执行生成零知识证明(Zero-Knowledge Proof,ZKP)。

这缩小了信任差距。 它确保恶意节点无法返回篡改的结果。这是允许 FHE 在不受信任的去中心化网络上安全运行的密码学粘合剂。

3. FHEVM 白皮书:隐私基础设施(2025)

白皮书:fhEVM: Confidential EVM Smart Contracts using Fully Homomorphic Encryption (2025)

这份综合白皮书详细介绍了去中心化 FHE 的生产基础设施:将符号执行卸载到异步协处理器,并使用多方计算(Multi-Party Computation,MPC)进行阈值密钥管理。

这超越了算法,进入架构。 它概述了可扩展、可互操作的 FHE 网络蓝图,定义了如何管理密钥和扩展计算——有效地为去中心化 Web 设计了HTTPS层。

结论

从 Rivest 1978 年的问题到当今可验证、硬件加速的 FHE 之旅,代表了计算机科学最伟大的成就之一。我们从问“是否可能?”转变为“我们能多快做到?”

随着我们进入 Epoch 7,焦点从纯密码学转向系统集成。下一代工程师面临的挑战不仅仅是优化乘法深度,而是构建编译器、协处理器和验证层,使 FHE 成为下一代互联网的隐形标准。